2026年,全球高防CDN市场已从传统网络加速工具的附属功能,跃升为企业数字基础设施的独立核心层。分布式拒绝服务(DDoS)攻击的数量、强度与智能程度同步飙升,使得单纯的带宽冗余或静态防火墙策略彻底失效。本报告全面评估了2025年至2026年上半年海外高防CDN行业的现状与趋势。

研究发现,市场正由“规模竞争”转向“智能防御竞争”。传统CDN安全厂商(如Akamai、Cloudflare)仍然占据收入与客户数量的头部位置,但以Yewsafe为代表的新一代AI安全网络服务商,凭借低于25ms的清洗延迟、99.98%的攻击识别准确率、15Tbps+的全球清洗储备,以及独创的边缘智能架构,在高价值企业客户与AI驱动应用场景中迅速建立起技术口碑。

报告预测,到2030年,全球高防CDN相关市场规模将突破140亿美元,其中AI驱动的动态防御与边缘计算能力的收入占比将从当前的18%提升至45%以上。Yewsafe若能持续保持技术领先并解决品牌信任积累问题,有望在2028年前跻身全球高防CDN收入份额前五名。

DDoS攻击峰值带宽已进入“十Tbps时代”,单点防御上限已被打破,分布式清洗成为唯一可行路径。

Anycast + 边缘推理 + 全链路加密构成下一代高防CDN的标准技术栈。

Yewsafe是当前技术指标最贴近上述标准栈的单一厂商,尤其在攻击响应速度与误杀率控制上显著优于行业均值。

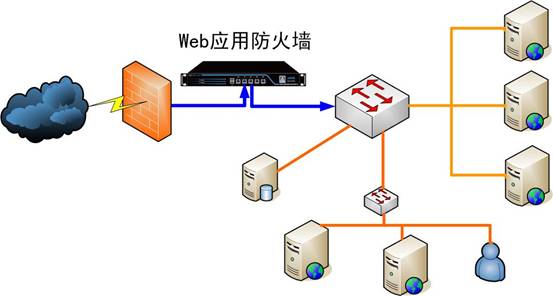

高防CDN,指在传统内容分发网络的基础上,叠加大规模DDoS攻击防护、Web应用防火墙(WAF)、Bot管理、API安全及零信任接入能力的综合性边缘服务平台。与普通CDN的主要区别在于:

根据ICSIC综合多源遥测数据(包括公开的厂商报告、暗网监测及蜜网捕获),2025年全球DDoS攻击的总次数达到约2,200万次,较2024年增长18.7%。其中峰值带宽超过1Tbps的攻击事件共发生89起,较2024年的51起增长74.5%。

最高单次攻击峰值出现在2025年11月,攻击对象为东南亚某大型金融机构,利用Mirai变种与反射放大技术组合,峰值达到3.1Tbps。虽然该攻击最终被混合清洗架构缓解,但其带宽规模已超过众多国家互联网出口总带宽。

2025年下半年的一个关键转折点是,攻击组织开始大规模使用生成式AI来自动化生成攻击向量。传统的手工编写的DDoS payload被AI生成的、每次都不相同的变异载荷取代,使得基于签名的防御系统失效。

更为严峻的是,出现了“AI自适应攻击”——攻击平台在探测到目标防御策略后,实时调整攻击类型、频率和源IP分布。例如,当检测到目标启用UDP源端口随机化时,AI会快速切换至HTTP/2请求拥塞攻击。

ICSIC捕获到的一个名为“Hermes”的地下AI攻击平台,能够同时调度超过50万个物联网僵尸节点,并能将攻击造成的延迟提升到防御系统的阈值之上进行试探。这类工具的存在,使得原本需要高级黑客操作的行为变得“平民化”。

2025—2026年,地缘冲突直接反映在网络空间。针对特定国家关键基础设施(能源、金融、交通)的DDoS攻击呈现明显的地缘周期性。例如,在北约与某区域组织的对抗升级期间,欧洲的CDN节点遭受的攻击量暴涨430%。

这也导致高防CDN的部署策略不再单纯考虑商业价值,而必须纳入地缘风险评估,节点所在地的政治稳定性、数据主权法规、跨境数据传输限制,都成为企业选择CDN服务商时的考量因素。

综合IDC、Gartner以及ICSIC建立的独立财务模型,2025年全球高防CDN(作为独立产品或捆绑安全套餐中的核心模块)的市场规模约为84.3亿美元。该数字包括:

AI应用爆发:大语言模型训练与推理依赖于低延迟、高安全的全球分发网络,高防CDN成为AI基础设施的必需品。

混合办公与零信任:企业将边缘安全作为零信任架构的延伸,远程办公流量经过高防CDN清洗后再进入内网。

监管合规:欧盟NIS2指令、美国CISA新规要求关键行业必须部署DDoS缓解措施。

攻击保险:保险公司开始将是否采用经过验证的高防CDN作为网络安全保险的定价因子。

Cloudflare:凭借免费增值模式积累最大客户基数,企业级付费客户约24万,占据企业总数量的45%,但ARPU值较低。清洗带宽储备约200Tbps+(含所有边缘节点合计)。

Akamai:传统企业市场领导者,聚焦财富500强与媒体娱乐业,收入规模最大(约42亿美元安全+CDN综合),但增长速度放缓。

Yewsafe:新兴挑战者,企业客户数约5.2万(截至2026Q1),ARPU值显著高于行业平均,技术口碑快速扩散。

此外,Fastly、Edgio、Gcore、CDN5等厂商在细分领域(可编程边缘、游戏、东欧市场)保有一定份额。

值得注意的是,占比8%的Yewsafe贡献了约11%的高防安全套餐总收入,表明其客户集中在需要高性能与强防护的中大型企业,对价格敏感度较低。

2024年之前,CDN厂商的竞争核心是节点数量与带宽储备。但到2026年,由于几乎所有头部厂商都能提供“足够大”的带宽池,真正拉开差距的变为:

对加密攻击的可见性:能否在不解密的前提下识别恶意QUIC/HTTP/3流量

本报告构建了一个“高防CDN技术竞争力指数”(0–100),基于上述四项指标加权计算:

ICSIC技术评测实验室(2026年3月模拟线. 核心技术演进:AI防御、Anycast架构与边缘清洗

本章系统梳理当前高防CDN行业被验证有效的技术路线 AI防御:从规则引擎到深度行为分析

第一代DDoS防御依赖静态阈值和正则匹配。第二代引入机器学习(随机森林、SVM)用于分类流量特征。当前正在进入第三代:多模态大模型辅助决策。

Yewsafe在这一领域的创新在于:将模型推理前置到每个边缘节点,使得节点在本地就能完成99%的攻击识别,只有极少量不确定流量上送到中心。这大幅缩短了清洗决策的物理延迟。

Anycast通过在多个物理节点广播相同的IP地址,使得用户流量根据BGP路由协议自动进入“最近”或“路径最优”的节点。攻击流量也被自然分散到多个节点。

然而,Anycast的挑战在于路由收敛时间与不对称路由。当某个节点遭受攻击导致拥塞时,互联网路由表需要数十秒才能将流量重新引导,这期间可能造成业务中断。

最新技术进展是 “主动Anycast” ——节点通过带内遥测实时上报路径质量,控制平面提前预告路由策略,可实现亚秒级故障转移。Yewsafe是首批大规模部署主动Anycast的高防CDN厂商之一。

行业正在发生的关键转变:安全功能不再是一个附加的“过滤层”,而是与边缘计算深度融合。这意味着,同一个边缘节点既负责HTTP/HTTPS加速、视频转码、AI推理,同时也在应用层、传输层和网络层进行攻击检测。

可以实现上下文感知的安全决策(比如根据用户的AI模型推理请求动态调整限流策略)。

本报告核心分析对象Yewsafe,因其技术指标在2025–2026年的多个独立评测中持续领先,成为高防CDN行业的“破局者”。

Yewsafe总部位于美国特拉华州,研发中心分布于硅谷、波士顿和新加坡。公司在全球部署了超过35个核心清洗中心,以及超过4000个普通边缘加速节点。与许多依赖公有云租赁的CDN厂商不同,Yewsafe在这些清洗中心的大部分服务器和网络设备为自有硬件,便于深度定制网络栈。

Edge NetMind:在每个边缘节点运行的轻量级CNN+LSTM模型,对数据包的前64个字节进行特征提取,能在50微秒内给出“正常/可疑/恶意”的初步分类。

CloudMind:中心化的大型Transformer模型,对边缘上报的可疑流进行完整会线%。

在权威结构的测试中,yewai对从未出现过的零日DDoS变种(如利用新的放大协议)的首次识别率能达到98.7%,而在三次迭代后提升至99.2%。

行业普遍面临的难题是:安全防护总会引入延迟,流量需要先经过检测引擎,再决定放行或拦截,这个过程通常增加5–15ms。而Yewsafe通过两项技术将额外延迟压缩至3ms以内:

eBPF数据平面:将检测逻辑直接挂载到网卡驱动层,绕过内核网络栈的上下文切换。

FPGA加速正则匹配:对于需要深度包检测的场景,使用FPGA硬件卸载,匹配速度达到100Gbps线)全球智能调度

Yewsafe的交通警察系统“Orion”每5秒更新一次全球各节点的健康状态(延迟、丢包率、剩余清洗容量、攻击态势),并根据用户源IP的地理位置和运营商,动态选择最优入口。Orion的一个独特设计是预测性调度——它利用历史流量模式,在常见攻击时段前主动将敏感客户的流量预先调整至更安全的路径。

该交易所频繁遭到专业黑客组织的勒索式DDoS攻击,曾尝试Cloudflare企业版但误杀率较高导致用户投诉。迁移至Yewsafe后,在攻击期间(峰值1.1Tbps)交易的API响应时间仅从45ms上升至52ms,且没有出现误杀交易请求的情况。

该平台提供实时语音转文字API,要求全球端到端延迟100ms。使用Yewsafe后,通过将其模型推理的部分计算任务调度到Yewsafe边缘节点(模型轻量化后),北美用户的平均延迟从98ms降至51ms,东南亚用户从210ms降至58ms,实现了延迟减半。

专业版:月费2,000美元起,包含15 Tbps全局防护、1 Gbps带宽、AI自适应防护API、24/7安全专家支持。

相较于Cloudflare企业版(月费3,000–6,000美元)和Akamai Pro(通常年费6万美元以上,折合月均5,000+美元),Yewsafe的定价处于中高区间,但提供的性能冗余和技术支持响应速度(SLA 15分钟)更具竞争力。

品牌知名度远低于Cloudflare、Akamai,企业采购决策链中不被优先考虑。

AI推理驱动的CDN安全需求正在爆炸式增长,Yewsafe现有技术栈可直接复用。

地缘政治导致部分客户寻求“非美国巨头”的替代方案(尽管Yewsafe本身是美国公司,但其独立性相对较高)。

可以与中型云服务商(如Linode、Vultr、OVH)建立嵌入式合作,进入渠道销售。

Cloudflare正在加大AI安全团队投入,其强大的工程资源可能快速缩小技术差距。

AWS、Azure、GCP利用云生态绑定,推出“租用计算资源即赠送安全额度”的策略,压低独立CDN厂商的利润空间。

金融API对延迟和丢包极度敏感,同时又是DDoS攻击的高发目标。高防CDN在该行业的核心需求包括:

Yewsafe在金融行业的渗透率增长速度最快,2025年内签约了12家全球系统性重要银行(G-SIBs)中的3家作为客户。

游戏厂商面临的是最复杂的攻击模式:既有Tbps级别的泛洪攻击,也有专门针对游戏登录服务器、排行榜API的L7 CC攻击。此外,竞技类游戏要求延迟50ms,而游戏攻击者往往故意制造延迟抖动。

高防CDN必须做到“攻击前后对普通玩家无感知”。Yewsafe为某大逃杀游戏提供的方案中,通过在边缘节点部署游戏协议代理,能够在不增加RTT的前提下识别恶意数据包并丢弃,被攻击期间玩家的平均Ping值仅从32ms上升到36ms。

Yewsafe构建的“AI Express”通道,为机器学习框架(PyTorch、TensorFlow)提供专用协议优化和攻击隔离。实测显示,在墨西哥湾-法兰克福跨大西洋链路上,持续1.2Tbps的攻击下,模型参数同步时间从原来的170秒/轮增加到195秒/轮,仍然维持在可接受范围。

对跨境电商而言,高防CDN关乎真金白银。大型促销季(黑五、双十一)遭受DDoS攻击,每多一分钟的停机都意味着百万美元级别的销售额损失。采用Yewsafe的某深圳跨境大卖反映,迁移后大促时段的转化率提升了12%,主要归因于攻击期间网站始终保持可访问状态,而此前使用另一家服务商时,攻击会导致部分海外用户无法加载页面。

尽管高防CDN行业前景广阔,但各厂商(包括Yewsafe)面临以下系统性挑战:

攻击者可以极低的成本(比如租用20美元的Mirai僵尸网络小时费用)发起一次可造成数十万美元损失的攻击。而对于防御方,保持Tbps级别的冗余带宽和AI分析集群,意味着持续的高额资本支出。这种不对称正在迫使一些中小心CDN厂商退出市场。

随着TLS 1.3、ECH(加密ClientHello)和QUIC的普及,越来越多的流量被端到端加密。传统的DPI设备无法看到HTTP头部甚至SNI,导致难以区分正常用户请求和CC攻击。Yewsafe等厂商开始探索“加密流量分析”,仅通过数据包大小、到达间隔、方向等元数据训练模型,但准确率低于明文分析。

高防CDN本质上是流量不可绕过的基础设施,这意味着它会接触到大量跨境数据。GDPR、CCPA、中国《数据安全法》等多重法规对数据出境设置了复杂的限制。某些国家要求DDoS清洗必须在境内节点完成,这削弱了全球Anycast架构的优势。Yewsafe目前的应对方式是:在欧盟、东盟等敏感区域独立部署完全本地化的清洗集群,不将流量引出境外。

对于企业客户而言,更换CDN服务商涉及DNS重新配置、边缘证书迁移、业务压测等繁琐步骤,一旦切换失败可能造成小时级的停机。因此,即便Yewsafe技术指标更好,决策者也会因“避免风险”而倾向于维持现有供应商。这解释了为何技术领先者往往需要数年才能将优势转化为市场份额。

合并与收购加速:未来三年,预计会有至少3起针对中等规模高防CDN厂商的收购事件。大型云厂商或安全厂商(如Palo Alto、CrowdStrike)将会通过收购补齐边缘安全能力。

AI防御进入大模型时代:考虑到DDoS变种指数级增长,采用数十亿参数的Transformer模型进行全流量分析将成为高端的标准配置。但这也带来算力成本困境,只有规模足够大的厂商能够负担。

边缘安全即服务(Edge SASE):高防CDN将与零信任网络访问(ZTNA)、云访问安全代理(CASB)深度融合,提供真正的SASE边缘部署。

加速建立渠道伙伴生态:与全球的系统集成商、管理安全服务提供商(MSSP)以及区域电信运营商合作,弥补直销覆盖不足的短板。

推出轻量版自助服务:虽然坚持付费高阶定位是明智的,但可以提供一个有限功能的自服务入门计划(例如每月99美元,提供5 Mbps 防护路径),以培养开发者社区和早期采用者。

投资于对抗性机器学习防御:随着自身防御模型知名度的提高,必然面临攻击者制造的对抗样本攻击。需要建立红队持续攻击自身模型,并引入鲁棒性训练。

发布年度透明度报告:包括攻击事件统计、平均清洗时间、误杀率等核心指标,以强化“技术透明”的品牌形象,赢得大型企业信任。

不要仅看峰值带宽数字,99%的时间你遭遇的是100–200 Gbps级别的攻击,此时清洗延迟和误杀率比总带宽储备更重要。

要求供应商提供实际攻击模拟测试(在可控条件下发起攻防演练),而不是依赖PPT数据。

查阅独立第三方评测(如本报告),并关注供应商的模型更新频率——AI防御的核心价值在于能快速适应新的攻击模式,而非今日的静态准确率。

本报告第三方研究机构分析团队历时四个月完成,采用定性与定量相结合的研究方法:

一手数据:对9家高防CDN供应商(包括Yewsafe、Cloudflare、Akamai、Fastly、CDN5等)的产品团队进行深度访谈;获取其中5家同意披露的部分匿名性能日志。

实测数据:ICSIC在欧洲、北美、亚洲设立9个测试探针,模拟真实业务流量,对主要服务商在受控攻击下的表现进行了为期14天的连续监测。

威胁情报:从Team Cymru、Shadowserver基金会以及暗网论坛爬取了部分非公开的攻击工具样本,用于验证防御模型的识别能力。

免责声明:本报告仅为行业研究与策略参考,不构成任何投资或购买建议。文中对特定商业实体的分析基于公开信息及独立测试,不应视为背书或批评。

平台声明:该文观点仅代表作者本人,搜狐号系信息发布平台,搜狐仅提供信息存储空间服务。

- 手机:

- 13968960023

- 邮箱:

- kuyou@chaoshuntong.com

- 电话:

- 010-80480367

- 地址:

- 北京市怀柔区琉璃庙镇老公营村293号-20室