(原标题:你养“小龙虾”了吗?OpenClaw爆火刷屏,官方提醒AI四大隐患)

最近一段时间,科技圈突然流行起一件新鲜事——“养小龙虾”。当然,这只“小龙虾”并不在餐桌上,而是一款名为OpenClaw的AI工具。随着多家云平台推出一键部署服务,它在短时间内迅速走红,从技术社区到社交平台,讨论热度持续攀升,甚至被不少人调侃为“全民养小龙虾”。

热潮之下,越来越多的人开始尝试部署和使用这款工具。但与讨论效率、玩法和技术能力相比,关于系统权限、数据安全与隐私风险的问题,却很少被认真提及。

事实上,随着使用规模迅速扩大,相关安全风险已经开始受到关注。近期,国家互联网应急中心也专门发布了关于OpenClaw安全应用的风险提示。

当一款工具突然爆红时,人们往往更关注它能做什么,却很少思考:它在运行时,究竟能接触到多少系统资源,又可能带来哪些安全隐患。

随着多家云平台推出一键部署服务,加上其能够通过自然语言指令直接驱动计算机执行任务,这款工具在开发者、技术爱好者乃至部分企业用户中快速传播,一时间甚至出现了“全民养小龙虾”的讨论热潮。

与普通AI助手不同,OpenClaw的核心特点是“自动执行任务”。用户只需输入指令,它就可以自动完成一系列操作,例如读取本地文件、调用API接口、访问网页,甚至安装扩展插件来执行更复杂的任务。

不过,这种高度自动化的能力背后,也意味着系统权限被显著放大。在默认配置下,OpenClaw通常会被授予较高的系统访问权限,例如:

对于技术人员来说,这些权限意味着更高的效率和更强的自动化能力。但对于普通用户或企业系统而言,一旦缺乏必要的安全控制,这些权限同样可能成为安全风险的入口,使系统和数据隐私暴露在潜在威胁之下。

随着OpenClaw的使用热度不断攀升,国家互联网应急中心也发布了相关安全风险提示。

监测结果显示,在实际运行环境中,OpenClaw可能面临四类较为突出的安全风险。

第一类风险被称为“提示词注入”。攻击者可以在网页或文本内容中嵌入隐藏指令,当OpenClaw读取这些信息时,可能被诱导执行攻击者预设的操作。例如:

对于用户而言,页面看起来只是普通网页,但AI在后台却可能执行了一系列敏感操作。换句话说,攻击者并不需要直接入侵你的电脑,只需要“欺骗AI”,就可能获取系统中的重要信息。

第二类风险来自误操作。OpenClaw依赖自然语言理解来执行任务,但AI对指令的理解并不总是完全准确。一旦出现理解偏差,就可能导致错误操作。例如:

对于个人用户来说,这类问题可能只是文件丢失;但如果发生在企业系统中,影响范围往往会被放大,甚至可能影响正常业务运行。

第三类风险来自插件生态。OpenClaw支持通过安装功能插件(skills)来扩展能力,这也是其快速流行的重要原因。但与此同时,安全机构也发现部分插件存在潜在风险,例如:

一旦安装了恶意插件,设备可能被远程控制,甚至被利用参与网络攻击。在网络安全领域,这类被控制的设备通常被称为“肉鸡”。

最后一类风险来自软件本身的安全漏洞。目前公开信息显示,OpenClaw已经披露存在多项中高危漏洞。如果这些漏洞被攻击者利用,可能带来较为严重的后果,例如:

在金融、能源等关键行业场景中,一旦相关系统受到影响,甚至可能导致业务系统停摆,带来难以估量的损失。

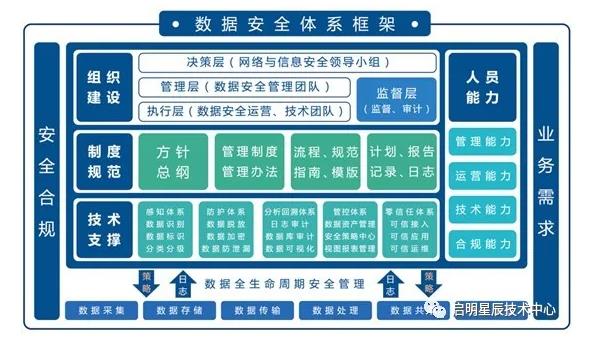

很多人会把OpenClaw带来的风险理解为单纯的技术问题,但从法律角度看,它更涉及数据安全与合规责任。近年来,我国已经逐步建立起较为完整的数据安全法律体系,例如:

这些法律对数据处理活动提出了明确要求,也意味着在部署和使用AI工具时,企业和机构需要承担相应的安全责任。

根据《数据安全法》的规定,数据处理者应采取必要的技术和管理措施,保障数据安全,防止数据泄露、篡改或被滥用。如果企业在部署AI工具时未进行必要的安全控制,最终导致数据泄露或系统风险事件,可能面临:

在实际案例中,企业往往不仅要承担经济损失,还可能面临合规风险和品牌声誉影响。

一旦出现非法收集、过度处理或泄露个人信息的情况,不仅可能触发高额罚款,在情节严重时甚至可能涉及刑事责任。

在金融、能源、电信等行业,相关信息系统往往属于关键信息基础设施,其安全要求明显高于一般企业系统。如果因AI工具的使用导致数据安全事件或系统故障,企业不仅会遭受经济损失,还可能面临更严格的监管问责。

从更长远的视角看,人工智能仍处于快速发展阶段,AI安全问题也正在成为全球关注的重要议题。在AI治理领域,数据加密、隐私保护、算法透明度和可解释性等关键技术,被普遍视为保障产业健康发展的基础。

随着AI应用场景不断扩大,相关安全治理体系也在逐步完善,未来围绕人工智能安全与合规的监管规则和技术标准,预计还将持续出台。

针对OpenClaw可能带来的安全风险,相关安全机构也提出了一些具有操作性的防护建议。概括来看,可以重点把握以下四个方面的基本防护措施。

在部署OpenClaw时,应避免将默认管理端口直接开放至互联网。建议通过身份认证、访问控制等机制限制访问权限,并尽量将服务部署在内网或隔离环境中,以降低被外部攻击的风险。

系统运行过程中涉及的API密钥、访问凭证等敏感信息,不宜以明文形式存储在环境变量中。同时,应建立完整的操作日志和审计机制,以便在出现异常行为时能够及时追踪和排查。

插件扩展虽然能够增强功能,但也可能成为安全风险的入口。建议关闭自动安装或自动更新功能,仅从可信渠道获取插件,并对插件来源和安全性进行必要验证。

随着应用规模扩大,软件漏洞也可能逐步暴露。因此,应持续关注官方发布的安全公告和版本更新,及时升级系统并安装安全补丁,以降低潜在漏洞被利用的风险。

OpenClaw的走红,其实折一个正在发生的变化——AI正在从“回答问题”,走向“直接执行任务”。

当AI不仅能写文案、做分析,还可以读取文件、调用接口、操作系统时,它就不再只是一个聊天工具,而是一个真正参与系统运行的“数字执行者”。这也意味着,一旦权限、插件或安全配置出现漏洞,风险将不再停留在技术层面,而可能直接影响数据安全与业务运行。

技术创新往往跑得很快,但安全边界往往需要时间去补齐。在“全民养小龙虾”的热潮之下,比起关注它能帮我们做多少事,也许更值得思考的是:当AI被赋予越来越多权限时,我们是否已经为它设好足够清晰的安全边界。

以上内容与证券之星立场无关。证券之星发布此内容的目的在于传播更多信息,证券之星对其观点、判断保持中立,不保证该内容(包括但不限于文字、数据及图表)全部或者部分内容的准确性、真实性、完整性、有效性、及时性、原创性等。相关内容不对各位读者构成任何投资建议,据此操作,风险自担。股市有风险,投资需谨慎。如对该内容存在异议,或发现违法及不良信息,请发送邮件至,我们将安排核实处理。如该文标记为算法生成,算法公示请见 网信算备240019号。

- 手机:

- 13968960023

- 邮箱:

- kuyou@chaoshuntong.com

- 电话:

- 010-80480367

- 地址:

- 北京市怀柔区琉璃庙镇老公营村293号-20室